Vorwort: Warum ein Linux-User Windows Recall testet

Ich nutze Linux seit über 20 Jahren. Mein Daily Driver ist Ubuntu, und ich fühle mich in der Shell wohler als in jeder GUI. Warum also teste ich ein Windows-Feature?

Ganz einfach: Windows Recall hat mich seit der Ankündigung im Mai 2024 fasziniert. Nicht wegen der Kontroverse, sondern wegen der Technik dahinter. Ein Feature, das lokal auf einer NPU läuft, semantische Suche über den gesamten Bildschirminhalt ermöglicht und dabei komplett On-Device bleibt? Das ist technisch spannend. Und ich wollte es selbst ausprobieren.

Getestet habe ich auf einem Lenovo ThinkPad T14s Gen 6 mit Intel Core Ultra Prozessor und integrierter NPU. Ein Copilot+ PC, der die Mindestanforderung von 40 TOPS (Trillion Operations Per Second) auf der NPU erfüllt, was die Voraussetzung ist, damit Recall überhaupt läuft.

Was ist Windows Recall überhaupt?

Für alle, die es noch nicht kennen: Windows Recall macht im Hintergrund regelmässig Screenshots eures Bildschirms. Alle paar Sekunden und immer dann, wenn sich der Inhalt des aktiven Fensters ändert. Diese Screenshots (Microsoft nennt sie "Snapshots") werden lokal auf dem Gerät gespeichert und von einem On-Device-KI-Modell analysiert.

Die KI extrahiert dabei Text per OCR und erstellt einen semantischen Index, eine Art Vektordatenbank, die den Inhalt eurer Snapshots durchsuchbar macht. Und zwar nicht nur per exaktem Text, sondern auch per natürlicher Sprache. Ihr könnt also Dinge suchen wie "die Tabelle, die mir Martin letzte Woche per E-Mail geschickt hat" und Recall findet den passenden Screenshot.

Die gesamte Verarbeitung läuft lokal auf der NPU. Nichts wird an Microsoft-Server gesendet. Kein Cloud-Processing.

Die Einrichtung: Sauber gelöst

Recall lässt sich nur aktivieren, wenn Windows Hello mit biometrischer Entsperrung eingerichtet ist:

- Gesichtserkennung (Windows Hello Gesichtsentsperrung) und/oder

- Fingerabdruck (Windows Hello Fingerabdruckentsperrung)

Eine reine PIN oder ein Passwort reichen für die Ersteinrichtung nicht aus. Die PIN wird danach als Fallback akzeptiert, primär für den Fall, dass der biometrische Sensor defekt ist.

Das ThinkPad T14s Gen 6 bringt sowohl eine IR-Kamera als auch einen Fingerabdrucksensor mit. Die Einrichtung war in unter zwei Minuten erledigt. Reibungslos.

Jeder Zugriff auf Recall-Daten erfordert erneute Authentifizierung über Windows Hello. Man kann also nicht einfach Recall öffnen, wenn der Laptop entsperrt ist. Windows fragt nochmal nach Fingerprint oder Gesicht und man muss biometrisch verifizieren das wirklich die richtige Person Zugriff hat. Das gilt auch für das Ändern von Recall-Einstellungen und wirkt sehr durchdacht.

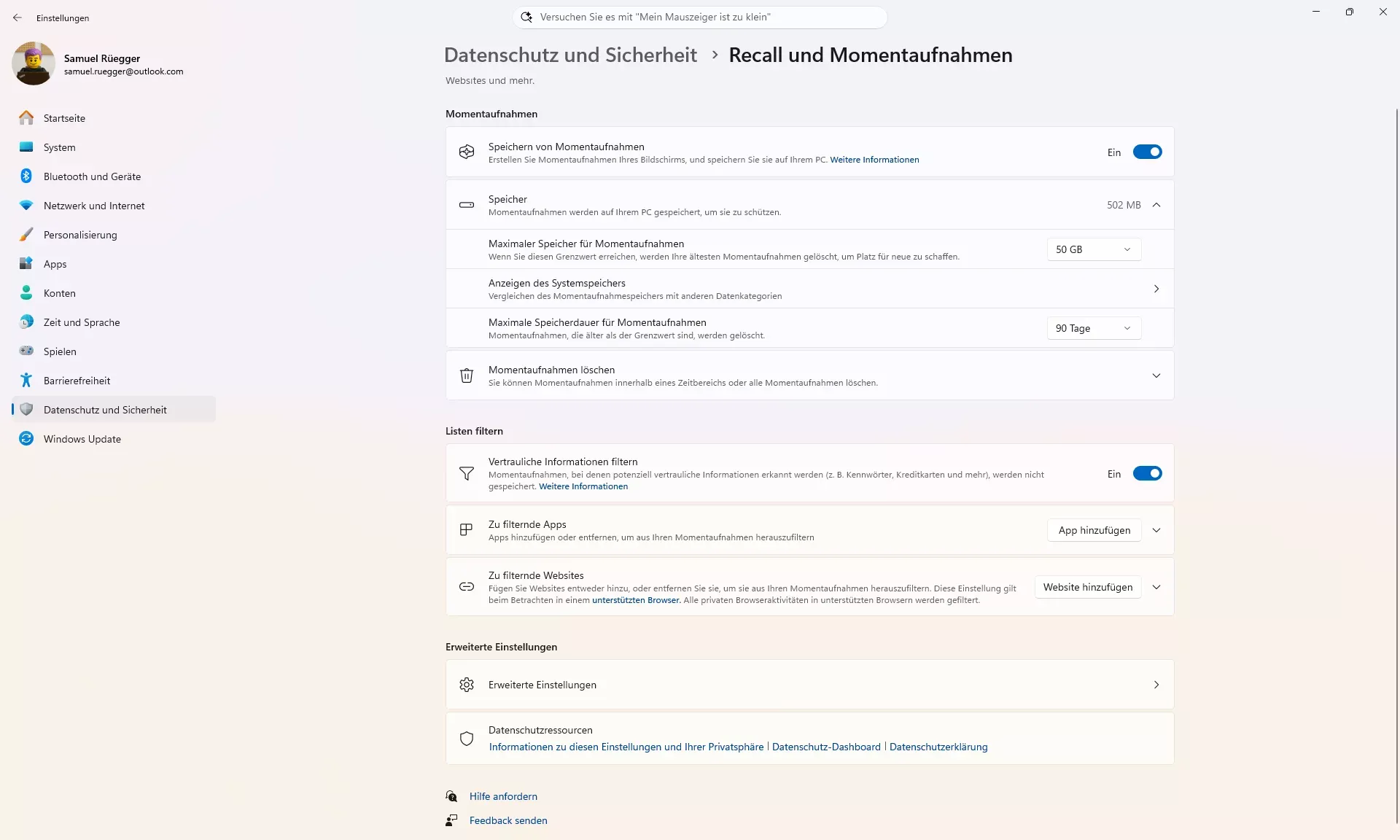

Hier ein Bildschimrfoto der Recall Einstellungen

Die Technik unter der Haube

Jetzt wird es richtig interessant. Denn die Sicherheitsarchitektur von Recall ist technisch beeindruckend und ehrlich gesagt einer der Hauptgründe, warum ich diesen Bericht schreibe. Nicht weil ich mir Sorgen um meine Daten mache, sondern weil ich es faszinierend finde, wie Microsoft das umgesetzt hat.

VBS Enclaves (Virtualization-Based Security)

Die Recall-Daten (Snapshots, Vektordatenbank, Metadaten) werden nicht einfach als Dateien im Userspace abgelegt. Stattdessen nutzt Microsoft VBS Enclaves, im Grunde der gleiche Hypervisor, der auch in Azure zum Einsatz kommt. Die Daten werden in einem isolierten Speicherbereich verarbeitet, der vom restlichen Windows-Betriebssystem abgeschottet ist.

Für die Linux-Nerds unter uns: Stellt euch das konzeptionell vor wie eine Kombination aus SELinux Mandatory Access Control, Kernel-Level Isolation und einem Hardware-gestützten Trust Boundary, nur dass hier der Hypervisor als Isolation Layer dient, nicht der Kernel. Zero Trust by Design: Selbst Prozesse mit Admin-Rechten kommen nicht an die Recall-Daten ran, weil die Entschlüsselung nur innerhalb der Enclave stattfindet.

TPM und Verschlüsselung

Die Verschlüsselungskeys sind an das Trusted Platform Module (TPM) und die Windows Hello Enhanced Sign-in Security Identity des Users gebunden. Die Keys existieren nur im TPM und werden nur innerhalb der VBS Enclave genutzt. Zusätzlich muss BitLocker aktiv sein.

Warum mich das begeistert

Ich sage es ganz offen: Das ist gut gemacht. Wer die erste Version von Recall kennt, die 2024 geleakt wurde (unverschlüsselte SQLite-Datenbank, für jeden User auf dem System lesbar), weiss, wie katastrophal der Ausgangspunkt war. Was Microsoft daraus gemacht hat, ist ein kompletter Neuaufbau. VBS Enclaves, TPM-gebundene Verschlüsselung, biometrische Authentifizierung als Pflicht. Das ist kein Pflaster, das ist eine ernsthafte Sicherheitsarchitektur.

Man muss auch mal anerkennen, wenn ein Unternehmen auf Kritik reagiert und es richtig macht. Und hier hat Microsoft es sehr richtig gemacht.

Recall im Alltag: Das ist wirklich nützlich

Und jetzt kommt der Teil, der mich wirklich überzeugt hat. Denn die ganze Sicherheitsarchitektur ist schön und gut, aber am Ende zählt, ob das Feature im Alltag nützlich ist.

Ich bin Web- und Softwareentwickler und gefühlt 24/7 online. Mein Alltag besteht aus Dutzenden offenen Browser-Tabs, Terminal-Sessions, Code-Editoren, Slack-Nachrichten, E-Mails, Assana und GitHub-Tickets und Dokumentationen. Informationen fliegen permanent an mir vorbei und vieles davon merke ich mir nicht bewusst. Genau hier wird Recall zum Gamechanger. Drei Beispiele aus meinem Alltag:

Beispiel 1: Das CSS-Snippet von letzter Woche.

Ich hatte vor ein paar Tagen auf irgendeinem Blog eine elegante CSS-Lösung für ein Container-Query-Problem gesehen. Nicht gebookmarkt, Tab irgendwann geschlossen. Klassiker. Normalerweise hätte ich die Browser-History durchgescrollt oder Google bemüht und gehofft, die richtige Seite wiederzufinden. Mit Recall habe ich einfach "CSS container query blog" eingegeben und hatte innerhalb von Sekunden den exakten Screenshot mit der Webseite, dem Code-Snippet und sogar der URL in der Adresszeile. Von dort aus konnte ich die Seite direkt wieder öffnen. Was früher 10 bis 15 Minuten Suche war, hat keine 30 Sekunden gedauert.

Beispiel 2: Die Fehlermeldung im Terminal.

Beim Debuggen eines Node.js-Services hatte ich eine spezifische Fehlermeldung im Terminal gesehen, die ich erst mal ignoriert habe, weil sie nicht kritisch schien. Zwei Tage später wurde sie relevant. In meiner .bash_history war der Befehl noch drin, aber nicht der Output. Scroll-Buffer im Terminal? Längst überschrieben. Mit Recall habe ich nach "node error" gesucht und den exakten Screenshot mit der vollständigen Fehlermeldung und dem Stack Trace gefunden. Für Entwickler, die viel im Terminal arbeiten, ist das Gold wert: Recall speichert nicht nur was ihr eingebt, sondern auch was das Terminal ausgibt.

Beispiel 3: Die Architektur-Skizze aus dem Meeting.

Ein Kollege hat in einem Google-Meets-Call ein Whiteboard geteilt mit einer Architektur-Skizze für einen neuen Microservice. Ich wollte mir das «später nochmal anschauen», habe es aber natürlich nicht gespeichert. Die Aufzeichnung des Meetings war über eine Stunde lang und ich hatte keine Lust, das ganze Video durchzuscrubben. Recall-Suche: "Architektur Microservice Whiteboard". Ergebnis: der exakte Moment im Meeting mit der Skizze auf dem Bildschirm. Fertig.

Und hier muss ich als Linux-User ganz ehrlich sein: So etwas habe ich unter Linux nicht. Ja, ich habe grep, ripgrep, fzf, lokale Volltextsuche, Shell-History und eine ordentliche Verzeichnisstruktur. Aber die semantische Suche über alles, was ich auf dem Bildschirm hatte, inklusive Inhalte, die ich nie gespeichert habe, Webseiten, die ich nur kurz besucht habe, Chatnachrichten, die längst weggescrollt sind, das ist eine andere Liga.

Es fühlt sich an wie ein fotografisches Gedächtnis für den Computer. Und wenn man einmal angefangen hat, es zu nutzen, fragt man sich, wie man ohne ausgekommen ist.

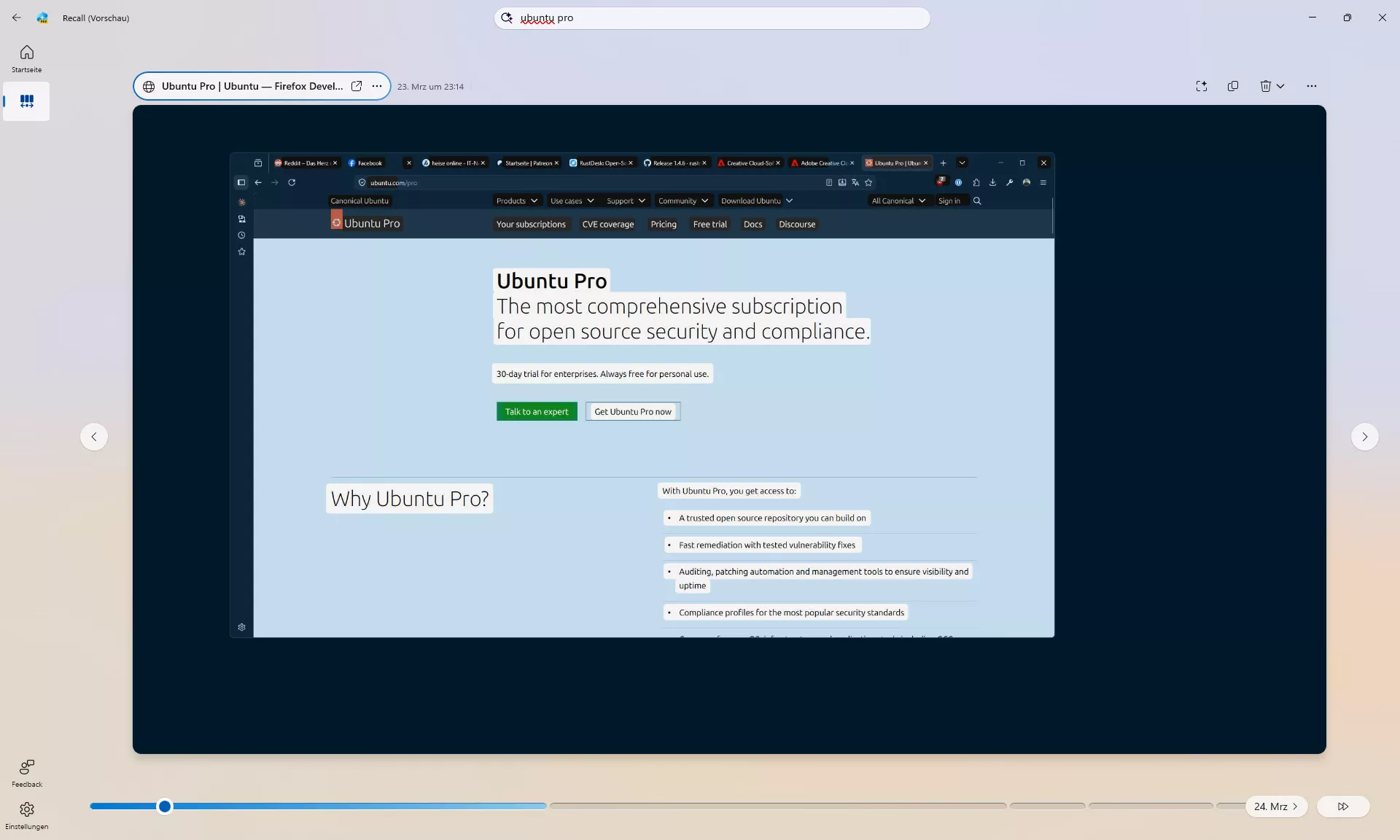

Hier ein Bildschirmfoto wo ich in Recall einfach mal nach "Ubuntu Pro" gesucht habe. Bewusst ein harmloses Beispiel ohne private Daten. All die hervorgehobenen Texte inkl URL-Leiste kann ich direkt markieren und kopieren. Und das funktioniert auch mit Texten die z.b. in einem Terminal oder Code Editor stehen und ist wirklich sehr hilfreich.

Sensitive Content Filtering

Standardmässig ist ein Filter aktiv, der sensible Inhalte nicht speichert: Kreditkartennummern, Passwörter, Ausweisnummern. Microsoft nutzt dafür Bibliotheken aus Microsoft Purview.

Ich habe das bewusst getestet: Eine Kreditkartennummer in einem Texteditor eingetippt, ein Passwort-Feld in Firefox ausgefüllt, eine IBAN in eine E-Mail geschrieben. In allen drei Fällen hat Recall den Snapshot entweder komplett übersprungen oder die sensiblen Bereiche wurden nicht in den durchsuchbaren Index aufgenommen. Perfekt ist das sicher nicht, und bei exotischeren Formaten wird der Filter vermutlich nicht alles erkennen. Aber für die gängigen Fälle hat es in meinem Test zuverlässig funktioniert.

Was nicht gespeichert wird

- Private Browsing wird nie gespeichert (getestet mit Edge, Firefox und Chrome, funktioniert)

- DRM-geschützte Inhalte werden nicht erfasst

- Remote-Desktop-Sitzungen werden standardmässig nicht gespeichert

- Bestimmte Apps und Webseiten lassen sich manuell ausschliessen

Die OCR-Qualität

Was mich am meisten überrascht hat, ist die OCR-Qualität. Da sletzte mal als ich OCR genutzt habe war wohl so kurz vor 2010 mit einem damaligen Scanner und was da rauskam war einfach nur traurig. Recall hingegen erkennt Text aus Screenshots mit einer Genauigkeit, die ich so nicht erwartet hätte. Auch Text in Bildern, Präsentationen, IDE-Fenstern oder komplex layouteten Webseiten wird zuverlässig erkannt. Als jemand, der den ganzen Tag Code auf dem Bildschirm hat: Ja, Recall erkennt auch Code-Snippets und macht sie durchsuchbar. Das ist der Vorteil davon, dass die KI nicht nur den Text, sondern den visuellen Kontext versteht.

Die Hardware: NPU, die stille Revolution

Und hier wird es für Linux-User nochmal richtig spannend. Denn die NPU im Intel Core Ultra Prozessor ist nicht nur ein Windows-Feature, sie ist ein Stück Hardware, das uns auch unter Linux gehört.

Die NPU übernimmt bei Recall die gesamte KI-Inferenz: OCR, Textextraktion, Vektorisierung. Und sie macht das energieeffizient im Hintergrund, ohne dass CPU oder GPU belastet werden. Im Task Manager war der Impact von Recall auf die Systemleistung nicht spürbar. Der Akkulaufzeit hat nicht darunter gelitten.

Und jetzt der Clou für uns: Diese NPUs sind auch unter Linux nutzbar. Intel stellt Open-Source-Treiber bereit, und Projekte wie OpenVINO ermöglichen KI-Inferenz auf der NPU. Man könnte also theoretisch ein Open-Source-Recall für Linux bauen die mit der gleichen Funktionalität punkten, aber vollständige Transparenz bieten.

Es gibt bereits erste Projekte in diese Richtung, und ich bin überzeugt: Es ist nur eine Frage der Zeit, bis die Linux-Community etwas Vergleichbares auf die Beine stellt. Die Hardware ist da, die Treiber sind da – es fehlt "nur" noch die Software.

Kurz zum Thema Datenschutz

Ich weiss, in einem Linux-Forum kann ich keinen Bericht über Windows Recall schreiben, ohne das Thema Datenschutz anzusprechen. Und ich werde hier bewusst eine unpopuläre Meinung vertreten:

Für mich persönlich ist Datenschutz bei Recall kein Dealbreaker.

Ja, der Code ist proprietär. Ja, ich kann nicht jede Zeile auditieren. Aber ich muss auch ehrlich sein: Ich nutze Gmail, ich nutze WhatsApp, ich habe ein iPhone in der Tasche, ich bezahle mit Apple Pay, ich speichere Dokumente in der Cloud. Mein digitaler Alltag basiert längst auf proprietären Diensten, denen ich meine Daten anvertraue. Recall ist in dieser Hinsicht kein Paradigmenwechsel, sondern eine Ergänzung.

Und wenn ich mir die Frage stelle, wovor ich mich realistisch schützen muss, dann ist die Antwort: vor dem Alltagskriminellen. Vor dem Typen, der meinen Laptop im Zug klaut. Vor der Malware, die ich mir durch einen unachtsamen Klick einfange. Vor dem Kollegen, der ungefragt an meinen Rechner geht. Und genau für diese Szenarien bietet Microsofts Architektur mit VBS Enclaves, TPM-Verschlüsselung und biometrischer Pflicht einen Schutz, der mich überzeugt. Brauche ich Schutz auf Geheimdienstniveau? Nein. Bin ich ein Ziel für staatliche Akteure? Auch nein. Und für alles dazwischen fühle ich mich mit dem, was Microsoft hier gebaut hat, gut aufgehoben.

Fazit

Windows Recall ist für mich eines der spannendsten Features, die Microsoft in den letzten Jahren veröffentlicht hat. Wer mich hier im Forum kennt, weiss, dass ich Windows seit Jahren als Zweitsystem nutze und keinerlei Berührungsängste mit Microsoft habe. Aber selbst mit dieser Offenheit hat mich Recall positiv überrascht: Das Feature ist technisch beeindruckend und im Alltag genuinely nützlich.

Die Sicherheitsarchitektur mit VBS Enclaves, TPM und biometrischer Authentifizierung ist solide. Die NPU-basierte On-Device-Verarbeitung ist elegant und effizient. Und die semantische Suche über alles, was man auf dem Bildschirm hatte, ist ein Feature, das mir auf meinem Ubuntu-System fehlt. Jeden Tag ein bisschen mehr, seit ich es unter Windows nutze.

Ist Recall perfekt? Nein. Aber es ist eines dieser Features, bei denen ich denke: Das will ich auch unter Linux haben.